Sicherheitseinrichtung IT-Systeme vor Angriffen schützen

Konstrukteure mailen ihre Ideen und Projekte heute an ihre Kollegen - nicht nur unternehmensintern, sondern auch über die Landesgrenzen hinaus. Doch bei diesem schnellen Kommunikationsaustausch über das World-Wide-Web lauern Gefahren, denn nicht jedes IT-System ist vor einem Angriff sicher. Siemens Enterprise Communication versucht durch verschiedene Sicherheitsmechanismen IT-Systeme zu schützen.

Anbieter zum Thema

War es vor einigen Jahren vor allem die Automobilindustrie, die für ihre Neuentwicklungen auf E-Collaboration setzte, so gehört die grenzenlose Zusammenarbeit von Konstrukteuren über das Internet heute in fast allen Industriezweigen zum Standard. Der Vorteil: E-Collaboration macht Informationen transparent und sorgt dafür, dass alle Teammitglieder stets auf dem neuesten Stand sind. Und das ist vor allem für internationale Firmen wichtig, deren Mitarbeiter meist über den ganzen Erdball verteilt sind und nicht regelmäßig gemeinsam an einem Tisch sitzen können. Rund zehn Prozent ihres IT-Budgets geben Unternehmen bereits heute durchschnittlich für E-Collaboration-Anwendungen aus, Tendenz steigend.

Transparenz der IT-Systeme lockt Hacker und Industriespione an

Und doch hat die grenzenlose Zusammenarbeit nicht nur Vorteile. Denn die Schnittstellen zwischen den einzelnen IT-Systemen bilden gleichzeitig ein potenzielles Einfallstor für Viren, Würmer, Hacker oder Industriespione. Ein Problem, das die Unternehmen im Zweifelsfalle viel Geld kosten kann. Sicherheitsexperten gehen davon aus, dass der deutschen Volkswirtschaft durch Industriespionage heute bereits ein Schaden von 2,8 Milliarden Euro pro Jahr entsteht. Hier ist die Tendenz ebenfalls weiter steigend. Auch, weil mögliche Übeltäter oft leichtes Spiel haben.

Beliebter Angriffspunkt: veraltete Betriebssysteme

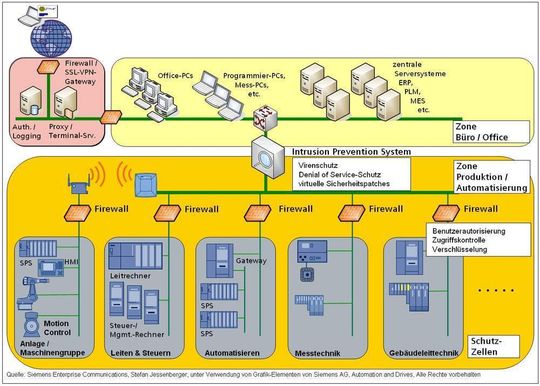

So sind gerade in Automatisierungsumgebungen beispielsweise aufgrund langer Produktlebenszyklen oft veraltete Betriebssysteme im Einsatz, für die häufig keine Sicherheitsupdates mehr zur Verfügung stehen. Ist dies doch der Fall, so mangelt es oftmals an den notwendigen Testumgebungen. Aber auch fehlender Virenschutz, nicht vorhandene Authentisierungs- und Autorisierungsmechanismen oder ungenügender Netzwerkschutz sind weitere Problemfelder. Dabei gibt es eine ganze Reihe technischer und organisatorischer Maßnahmen, mit denen Unternehmen diese Risiken minimieren und ihre Netzwerke schützen könnten, beispielsweise mit Hilfe ausgefeilter Firewall-Mechanismen.

Die Lösung sind ausgefeilte Firewall-Mechanismen

Ein flächendeckender Austausch von Komponenten oder eine nachträgliche Aktivierung eventuell vorhandener Authentisierungsmechanismen ist dabei gar nicht unbedingt notwendig. Denn alternativ zu diesen herkömmlichen Methoden, die in der Regel einen immensen, wirtschaftlich nicht vertretbaren Aufwand darstellen, können auch so genannte vorgeschaltete Firewall-Mechanismen implementiert werden, die jeweils eine ganze Gruppe von Automatisierungssystemen schützen. Diese übernehmen dabei im wesentlichen die Zugriffskontrolle.

Firewall-Regelwerk schützt vor unbefugten Zugriffen auf das IT-System

Welche Zugriffe zulässig sind, wird im Rahmen der Planung oder innerhalb einer Test- und Beobachtungsphase ermittelt. Die Ergebnisse münden in einer Kommunikationsmatrix, auf deren Basis das Firewall-Regelwerk erstellt wird. Kommunikationsverbindungen, die im Firewall-Regelwerk nicht explizit freigeschaltet sind, werden geblockt, die unbefugte Zugriffe auf die Systeme verhindern. Die Authentisierung von zugriffsberechtigten Nutzern – also beispielsweise allen am Projekt beteiligten Konstrukteuren – erfolgt zum Beispiel mittels der Anmeldung an einem Web-Portal. Abhängig von den verwendeten Lösungskomponenten ist auch der Einsatz von für den Nutzer transparenten Single-Sign-On-Mechanismen (zum Beispiel Kerberos) denkbar.

Schwachstelle Systemkommunikation erleichtert Hackern den Angriff

Neben dem Schutz der Kommunikation durch Firewalls sind aber auch die Überwachung und das Blockieren der Kommunikation zwischen unterschiedlichen Systemen möglich. Und zwar mit Hilfe von Intrusion-Prevention-Mechanismen. Ein Mechanismus, der vor allem bei gezielten Angriffen auf die Kommunikationssysteme beispielsweise durch Hacker oder Trojaner greift. Zwar schränken die Firewall-Mechanismen die Angriffsfläche auf die Systeme bereits deutlich ein. Sie bieten jedoch keinen Schutz innerhalb der freigeschalteten Kommunikation. Eine Lücke, die durch die Intrusion-Prevention-Mechanismen geschlossen wird. Diese übernehmen im wesentlichen die Überwachung der über die Firewall freigeschalteten Kommunikation auf Schadinhalte, Malware oder Manipulationen bzw. Angriffe auf Systeme in der Zone der Automatisierungssysteme.

Virtuelles Patchen kontrolliert Schwachstellen im IT-System

Eine wichtige Funktion moderner Intrusion-Prevention-Systeme stellt das „virtuelle Patchen“ dar. Hierbei wird sichergestellt, dass die Systeme zu jedem Zeitpunkt sowohl vor bekannten als auch bislang weniger beachteten Angriffsformen auf Schwachstellen der Betriebssysteme geschützt sind. Dies gilt selbst dann, wenn nach der Ermittlung einer Schwachstelle noch kein offizielles Update vom jeweiligen Hersteller zur Verfügung steht. Aufwendige oder aus gewährleistungstechnischen Gründen gar unmögliche Maßnahmen und Aufwände für das regelmäßige Sicherheitspatchen der Produktionssysteme können hierdurch vermieden oder auf ein Minimum reduziert werden.

Moderne Verschlüsselungstechnologien für den richtigen Einsatz

Einen dritten Schutzmechanismus stellen schließlich moderne Verschlüsselungstechnologien dar, für die es ebenfalls eine Vielzahl von Möglichkeiten gibt, wie beispielsweise IPSec- oder SSL-basierte Virtuelle Private Netze (VPN). Diese können entweder auf den Firewall-Systemen oder auf eigenständigen Gateways terminiert werden. Steht überwiegend der Zugriff eigener Clients im Fokus, ist meist der Einsatz einer IPSec-basierten Lösung unter Nutzung der implementierten Firewall-Lösung vorteilhaft. Steht dagegen der Zugriff auch unternehmensfremder Clients im Vordergrund - zum Beispiel für Zwecke der Zusammenarbeit von Entwicklungsteams, der Fernwartung oder bei Outsourcing- / Outtasking-Lösungen -, ist in der Regel der Einsatz SSL-VPN-basierter Lösungen zu bevorzugen, da hier keine Softwareinstallation auf den Clients erforderlich ist.

Technik allein schützt nicht vor Angriffen auf IT-Systeme

Die Liste der Möglichkeiten zum Schutz der IT-Systeme ist also lang und lässt sich in vielen Fällen ohne allzu großen Aufwand verwirklichen. Doch natürlich gilt auch hier, dass Technik allein nicht alles ist. Um wirkungsvoll zu sein müssen bei solchen Sicherheitsprojekten dieselben organisatorischen Voraussetzungen wie bei klassischen IT-Projekten etabliert werden. Denn nur wenn Technik und organisatorische Rahmenparameter zusammenspielen, ist ein wirklich optimaler Schutz gewährleistet.

*Stefan Jessenberger ist Mitarbeiter bei Siemens Enterprise Communications

Artikelfiles und Artikellinks

(ID:257891)

:quality(80)/p7i.vogel.de/wcms/1d/be/1dbed31a0cd1a30f5db8158f0e69669a/adobestock-1788280853--c2-a9-20satria-20-e2-80-93-20stock-adobe-com-5081x2860v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/44/32/44320af870bcbffcfef83f1f11fc299e/0130318623v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/01/73/01734ee9eeae180ee72223cda1f00a9d/26-04-pi-fraunhofer-iws-21160-bioslide-pic-01-4128x2321v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a2/3d/a23dafdf6aef82149ee2af6f0789dc33/deutsche-20aircraft-image-3-1600x899v1.png)

:quality(80)/p7i.vogel.de/wcms/74/cc/74ccb5072fe40dcddd90c58bd2462719/0130318611v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ac/5e/ac5ecc3e9c6f79f460c5eb4ca6d21104/mohamed-hassan-fatigue-10145819-1920-1920x1080v1.png)

:quality(80)/p7i.vogel.de/wcms/bd/be/bdbe462f8edfe76f5b344d727698e8bd/viethen-ulrich-6421x3610v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/aa/af/aaaf324627ec8020691882a5d8cb48cc/0130316817v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6b/28/6b28f79fb9cd5a27ee8e9fe5fdc238d5/retusche-sonderscheiben-nsk-n-2428x1365v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d6/c1/d6c1a928ee83e288964830a196e1fd0b/item-20fa-20maschinenrichtlinie-20bild1-3000x1687v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ce/43/ce43f56a7f4153787a5342a1137138f8/euchner-vb-logimat-01-6000x3373v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/39/72/3972da2193f610a42556bfea713d7f8c/scalable-security-6000x3375v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/3f/ca/3fca55d9f69fb95ea19478149cd94400/adobestock-1887953534--c2-a9-20wladimir1804-20-e2-80-93-20stock-adobe-com-6000x3373v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/cf/68/cf68a065f389ef22266950d7e4c394fc/newsimage418893-1920x1079v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/1e/23/1e2304de29986b6706547c6c997e6ace/business-9804075-1280-20-281-29-1280x720v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/bf/45/bf4523ff21e3add62ccd8390c5bfea7a/adobestock-726557427--c2-a9-20vladan-20-e2-80-93-20stock-adobe-com-ki-generiert-3580x2016v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/bc/49/bc4957f73a884d8ee1356914659cf2f4/adobestock-325234002--c2-a9-20karyna-20-e2-80-93-20stock-adobe-com-5490x3087v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/7a/22/7a22898e1ee01157399158bd2d7f26c6/0128676654v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/46/c9/46c97200605642d8b8f9bc9ac014316a/0128359318v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/45/8a/458add2ba48d38497829522cac80bbae/reinraum-fuer-pharma-medizintechnik-7-herausforderungen-und-wie-sie-sie-loesenv1.jpeg)

:quality(80)/p7i.vogel.de/wcms/0b/c3/0bc3f807a69dbb07898026e24c11ea06/mini-environments-optikfertigung-neuv1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e1/93/e193cd7df3b15859208fa33b610588ad/0127840781v1.jpeg)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/45600/45637/65.jpg)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/86700/86798/65.png)

:fill(fff,0)/p7i.vogel.de/companies/69/38/69380b5ea4359/heico-logo-2016-rgb.png)

:quality(80)/p7i.vogel.de/wcms/bc/99/bc99e0a006b9685644a8eca2df909cfd/0128467800v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a8/2f/a82f83d98b3ab4a3840f1ac0a3bf7066/0125044108v2.jpeg)