Anbieter zum Thema

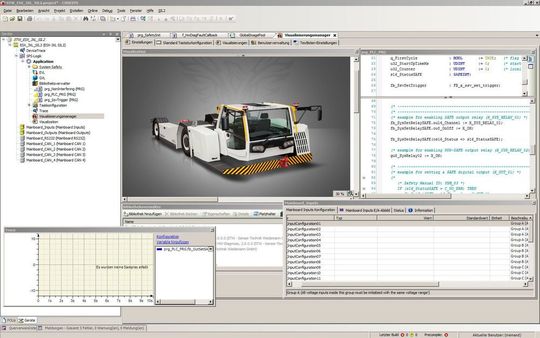

Umsetzung in Codesys

Grundsätzlich werden für die Steuerung Entwicklungsumgebungen für die Programmierung in C, Matlab und Codesys angeboten. Für die Entwicklung des DLC im AST-2 wurde auf die Safety Variante Codesys Safety SIL2 basierend auf Codesys V3 gesetzt.

Gemäß den Vorgaben der anzuwendenden Normen wurde eine Risikoanalyse für die Funktionalitäten des Fahrantriebs durchgeführt, die für diverse Teilfunktionen einen geforderten Sicherheitslevel AgPLr >= c ergab. Da eine sicherheitsgerichtete Entwicklung einen wesentlichen Kostenfaktor bei der Produktentstehung und Wartung des späteren Produkts darstellt, wurde beim Entwurf des technischen Sicherheitskonzepts folglich großes Augenmerk auf die klare und eindeutige Definition der Sicherheitsfunktionen und deren Zuordnung zu den jeweiligen Software-Komponenten gelegt.

Hardware unterstützt die Trennung unterschiedlicher Softwareteile

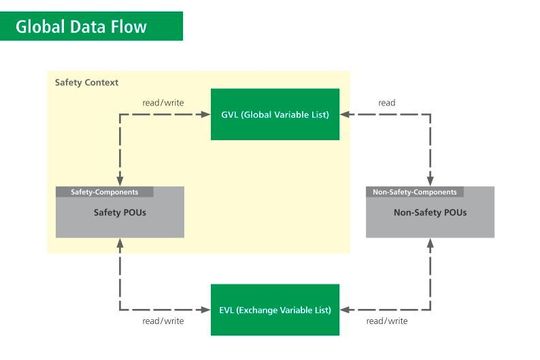

Dabei wurde gezielt darauf geachtet, den sicherheitsrelevanten Teil auf das Notwendige zu beschränken und klare Schnittstellen zwischen sicherheitsrelevanten und nicht sicherheitsrelevanten Softwareteilen zu schaffen. Dies wird in der Softwarearchitektur in sicherheitsgerichteten und nicht sicherheitsgerichteten Modulen abgebildet.

Die klare Zuordnung von Funktionalitäten und die eindeutige Definition der Schnittstellen zwischen den sicherheitsgerichteten und den nicht sicherheitsgerichteten Softwareteilen sind in der Regel immer sinnvoll. Sie führt aber erst zu einer Kostenreduktion bei Entwicklung und Wartung, wenn die Trennung unterschiedlicher Softwareteile auch von der verwendeten Hardware unterstützt wird.

Entwicklung gemäß höchstem Sicherheitslevel

Entsprechend IEC 61508-3, 7.4.2.9 müssen Softwareteile mit unterschiedlicher Sicherheitseinstufung auf einer Steuerung gemäß dem höchsten Sicherheitslevel entwickelt werden. Nur bei geeigneter Unabhängigkeit durch zeitliche und räumliche Trennung sind Ausnahmen zugelassen. Die verwendete ESX-3XL-Steuerung unterstützt die zeitliche und räumliche Trennung von Applikationsteilen durch entsprechende Speicherschutz- und Watchdog-Funktionalitäten. Damit können Softwareteile mit unterschiedlichen Sicherheitsanforderungen unabhängig voneinander ausgeführt werden. Dies eröffnet dem Entwicklungsteam die Möglichkeit, die nicht sicherheitsrelevanten Teile der Applikation gemäß einem vereinfachten Entwicklungs- und Verifikationsprozess zu entwickeln.

Das Ziel war eine normkonforme Parametrierung zu gewährleisten. Außerdem sollte sichergestellt werden, dass Parameteränderungen an nicht sicherheitsrelevanten Applikationsteilen nachweislich keine Auswirkungen auf die sicherheitsrelevanten Applikationsteile haben, um auch an dieser Stelle den nötigen Validierungs- und Verifikationsaufwand möglichst gering zu halten.

So wenig parametrieren wie nötig

Grundsätzlich bringt jede Parametriermöglichkeit zusätzliche Komplexität, zusätzliche Fehlerquellen und somit erhöhten Validierungs- und Verifikationsaufwand mit sich. Bei der Spezifikation und dem Design der sicherheitsrelevanten Module wurde demzufolge darauf geachtet, die Parametriermöglichkeiten auf das Notwendigste zu beschränken.

Mit der klaren Abgrenzung des sicherheitsrelevanten Applikationsteils vom nicht sicherheitsrelevanten Applikationsteil wurde die Grundlage geschaffen, auch die Parametrierung demzufolge in sicherheitsrelevant und nicht sicherheitsrelevant aufzuteilen.

(ID:44623379)

:quality(80)/p7i.vogel.de/wcms/57/dd/57dd169901a9db2639c005c4ff6419ee/materialscommonsarchitecture-c-fraunhofer-iwm-1101x619v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/80/9d/809dc0cfec7af750b7cd9b6611f473ef/geralt-turn-on-2933029-1280-1280x719v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/26/60/2660ea7568da9ad8fc9373fd57541d6d/adobestock-2007383736--c2-a9-20masque-20-e2-80-93-20stock-adobe-com-ki-generiert-5460x3072v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/89/c9/89c911ebddb1646a110a82e7e9900eae/manufacturing-20-26-20industrial-2-1450x816v1.png)

:quality(80)/p7i.vogel.de/wcms/6e/35/6e3563e715be749a19ceacd881c438b9/fachbeitrag-tda-inventor-pdm-2730x1536v1.png)

:quality(80)/p7i.vogel.de/wcms/13/b3/13b3ddeb15a89dd2312ebfcf5a137edd/0131474896v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/00/9b/009bb011d052fb2baf38b2aa0fb2d1a3/battery-20pack-20assembly-20line-1772x997v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/89/5e/895e9264dc75bdc5ca2cd31f4e7804f7/newsimage422541-1631x917v1.png)

:quality(80)/p7i.vogel.de/wcms/ee/f5/eef5bf691dadc93de31c9b3d272bdcf3/0131647260v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/5f/3d/5f3ddce3220ba9afb5c44823eec66211/mac0010563-rgb-3344x1882v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f9/f3/f9f33992aefaad5894296a5f60e415ce/z9379-s58x8fsx-fsoe-clamping-fs-ethercat-enc-std-grp-cmyk-4134x2325v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/70/2d/702d0de3a5b4cba0a0b512077cc58c75/bild1-3356x1888v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/0c/a8/0ca87f2101343b426f8a2efa3f7ed80b/adobestock-1979349822--c2-a9-20deni-20-e2-80-93-20stock-adobe-com-ki-generiert-4093x2304v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/65/7a/657a5b90c95bf5514eb919d77f44d0d3/260508-pi-ki-wird-chef-arbeitswelt-web-4000x2248v1.png)

:quality(80)/p7i.vogel.de/wcms/b6/05/b605dec1bdfef04619ad964c1a219e9d/hauptbild-studie-2026-viel-ki-nichts-dahinter-2560x1439v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/09/2a/092ad24dd4b603abc12e017024d5be85/digitalerzwillingjoseph-von-fraunhofer-20-282-29-6200x3489v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2f/2b/2f2b46d8cd0987790d053a0ecc434833/aumovio-pp-dtco-1-1772x997v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/bf/45/bf4523ff21e3add62ccd8390c5bfea7a/adobestock-726557427--c2-a9-20vladan-20-e2-80-93-20stock-adobe-com-ki-generiert-3580x2016v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/bc/49/bc4957f73a884d8ee1356914659cf2f4/adobestock-325234002--c2-a9-20karyna-20-e2-80-93-20stock-adobe-com-5490x3087v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a1/64/a16493ce8f1e75a27e82aba33532b391/lineartechnik-einfach-erklaert-definition-vorteile-anwendungv1.jpeg)

:quality(80)/p7i.vogel.de/wcms/45/8a/458add2ba48d38497829522cac80bbae/reinraum-fuer-pharma-medizintechnik-7-herausforderungen-und-wie-sie-sie-loesenv1.jpeg)

:quality(80)/p7i.vogel.de/wcms/0b/c3/0bc3f807a69dbb07898026e24c11ea06/mini-environments-optikfertigung-neuv1.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/5d/92/5d92eae683273/lenord-bauer.jpg)

:fill(fff,0)/p7i.vogel.de/companies/62/56/6256a6a4ceea3/spn-logo-mitschutzzone-rgb.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/65/14/6514050b6e494/wortmarke-isg-rgb-03.png)

:quality(80)/p7i.vogel.de/wcms/3c/89/3c89c61f5cc4554711ef2d39ce03933c/0126052977v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/79/b7/79b713c70b943f6b8ff5f80ecf0adb0c/0127923590v2.jpeg)